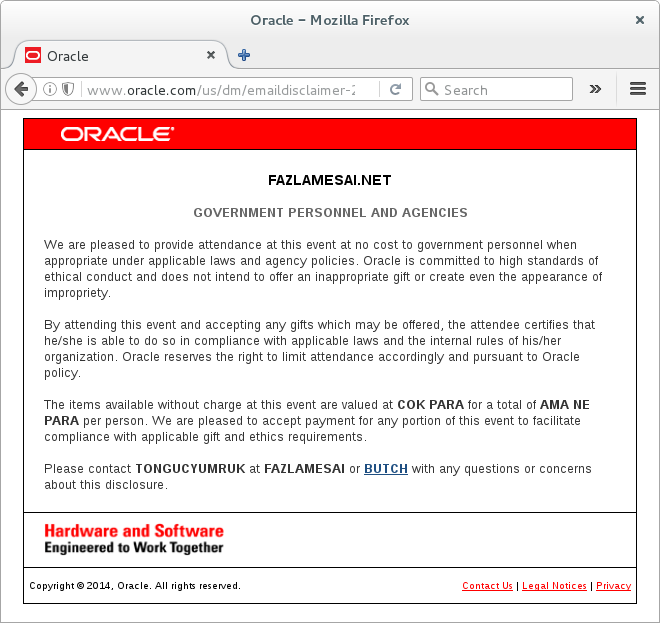

Hep ciddi ciddi şeyler yazacak değiliz, biraz da eğlenelim. Bazen (düzeltme: çoğu zaman) en büyük şirketler dahi web üzerinde birşeyler yaparken en basit güvenlik önlemlerini unutabiliyorlar. İşte bu sefer madara olan şirketimiz de sürekli olarak geliştiricilerin ahını almaktan çekinmeyen Oracle. Bu linke tıklayarak kendilerinin URL parametrelerini hiçbir doğrulamadan geçirmeden doğrudan ekrandaki metne eklemelerinin örneğini görebilirsiniz.

Eğer bu yazıyı gelecekte okuyorsanız ve link çalışmıyorsa aşağıdaki ekran görüntüsü ile idare edeceksiniz mecbur.

Fena guldum! :)